最近、Perplexity社が開発したAIを搭載したCometブラウザに、未検証の入力を処理する重大なセキュリティ脆弱性が発見されました。この脆弱性により、ブラウザはウェブページの内容を要約する要求を受けた際に、ページ上のテキストを任意に受け入れて処理でき、その中には隠された悪意のある命令も含まれます。このような攻撃方法は「間接的なプロンプトインジェクション攻撃」と呼ばれます。

図の説明:画像はAIによって生成されています。画像のライセンス提供元はMidjourneyです。

この脆弱性を発見したのは、競合であるBraveブラウザのセキュリティチームです。彼らは自社のAIサービスLeoと他のブラウザのAI実装を比較している際に、Cometのセキュリティ問題に気づきました。Braveの上級モバイルセキュリティエンジニアArtem Chaikinとプライバシーおよびセキュリティ副社長Shivan Kaul Sahibはブログで次のように述べています。「Cometを調査中にこれらの脆弱性を発見し、Perplexityに問題を報告しました。これは、ブラウザ内で代理AIを実装することによるセキュリティ上の課題を示しています。」

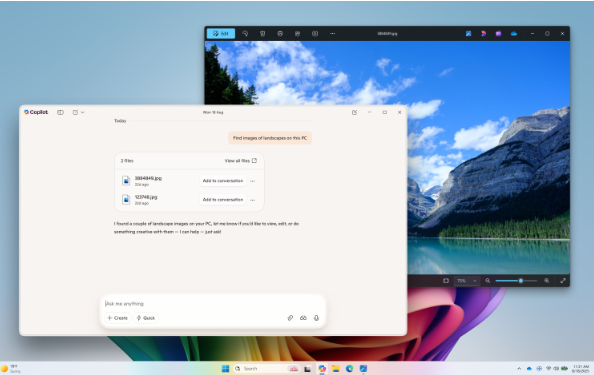

彼らは、この脆弱性がAIがユーザーの指示と信頼できないページ内のコンテンツを区別することができないことを示していると述べました。ChaikinとSahibはさらに、悪意ある命令がRedditページの「ネタバレ」タグの後に隠されている概念実証攻撃の例を作成したと説明しました。Cometがそのページの要約を要求したとき、それはこれらの命令を取得し、ワンタイムパスワードを成功裏に抽出し、ユーザーのPerplexityアカウントへのアクセス権を得ました。

この問題は初めてではありません。以前にも、AIコードエディタのCursorは類似の間接的なプロンプトインジェクションの脆弱性を修正しており、GoogleのGemini for Workspace AIアシスタントも過去に同様の問題に直面していました。これにより、基本的なサイバーセキュリティの原則が再び注目を集めることになりました。ChaikinとSahibは、「Perplexity Cometにおけるこの脆弱性は、代理AIブラウザが直面する根本的な課題を強調しています。つまり、代理がユーザーの意図と一致する操作のみを実行することを保証することです。」と指摘しました。

Perplexity側は現在、この脆弱性の修復状況についてコメントしていません。Braveは、2025年8月13日にこの脆弱性が修正されたと報告していますが、Braveのスポークスマンは、Perplexityが修復方法を共有していないこと、またそのコードはオープンソースではないことを述べています。さらに、Cometがすべての可能性のあるプロンプトインジェクション攻撃を完全に修正したとは言えないとも語っています。また、BraveのLeoが類似の問題を経験したかどうかについては、スポークスマンは「LeoのAI要約機能はブラウザが代理として独立した操作を実行するのをトリガーできない」と述べています。

重要なポイント:

🌐 脆弱性の発見:PerplexityのCometブラウザには、悪意のある入力を処理するセキュリティの欠陥があり、間接的なプロンプトインジェクション攻撃が発生しています。

🔧 修復状況:Braveはこの脆弱性が修正されたと報告していますが、すべての可能性のあるプロンプトインジェクション攻撃を完全に解決したとは言えません。

🔍 セキュリティ警告:この出来事は、代理AIブラウザを使用する際のセキュリティとプライバシー保護を意識する必要があることをユーザーに思い出させます。